Conozca cómo los clientes corporativos logran una gestión de la vulnerabilidad basada en el riesgo utilizando la tecnología de pruebas de penetración automatizadas de RidgeBot®. Estas 10 características claves de RidgeBot® proporcionan una visión general que muestra a RidgeBot® en acción. Le recomendamos una demostración del producto en la que podrá hacer preguntas específicas sobre su entorno y sus preocupaciones en materia de seguridad.

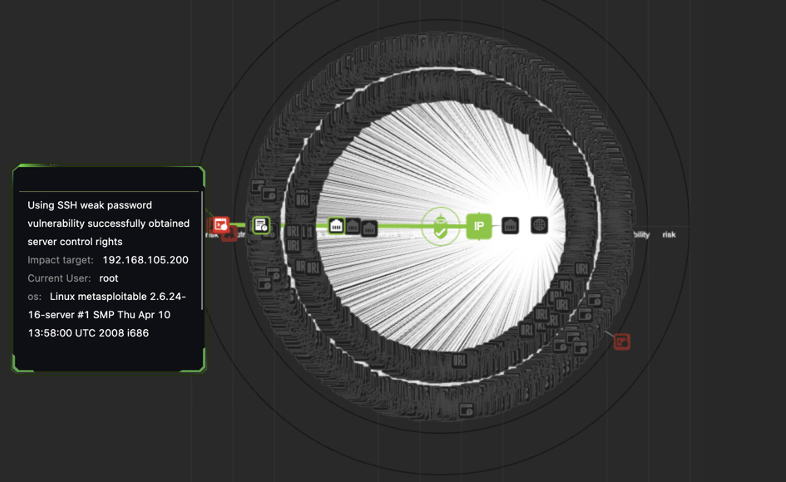

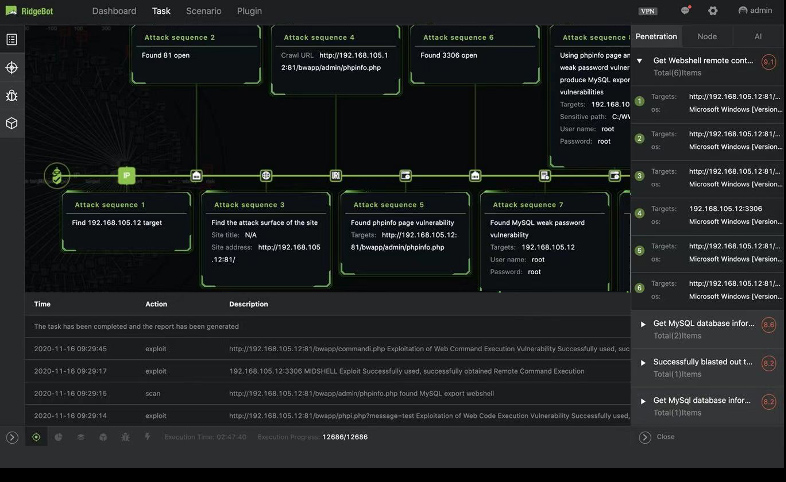

Dibujo Automático de la Topología de Ataque

Visualización de la topología de ataque y de la ruta de ataque:

- Situación general de los ataques y detalles de cada uno de ellos

- Análisis forense de los ataques, corrección de vulnerabilidades y mitigación de riesgos

- Topología global del ataque con cinco capas de información

Desciende hasta el Riesgo para ver la trayectoria detallada de cada ataque

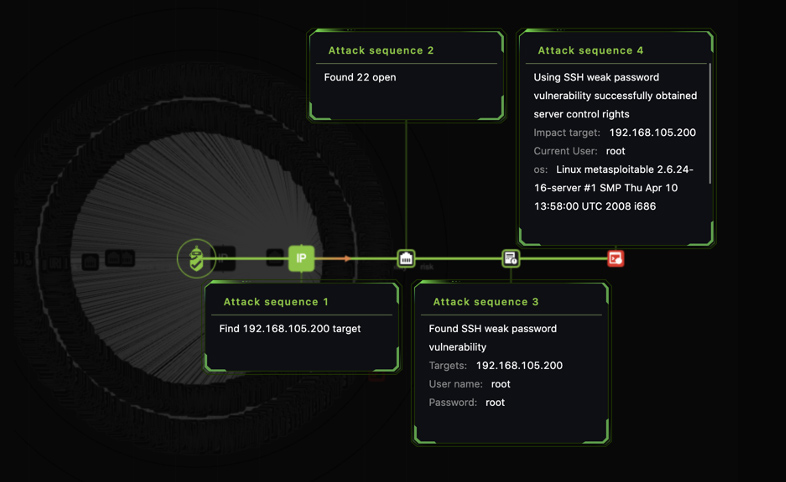

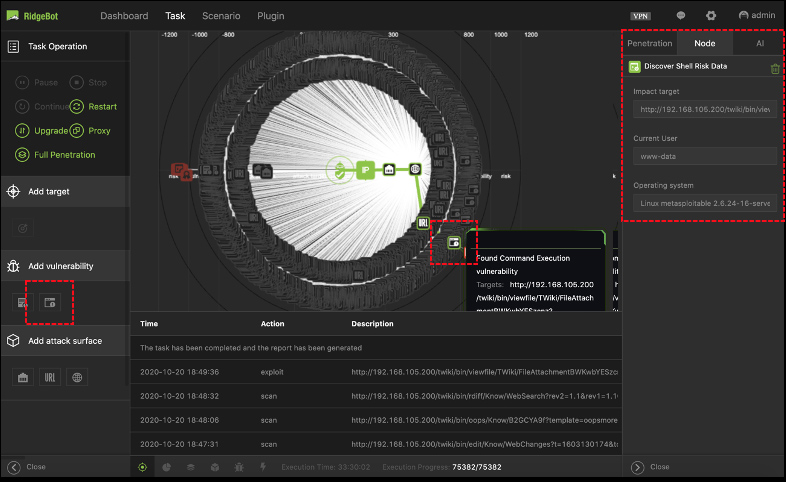

Visualización Completa de la Ruta de Ataque

Visualización del proceso de descubrimiento y explotación de una vulnerabilidad

- Descubrimiento de la vulnerabilidad

- Explotación de la vulnerabilidad

Cinco capas de información de ataque:

- Atacante: RidgeBot®

- Objetivo: IP objetivo

- Superficie de ataque: puerto abierto encontrado

- Vulnerabilidad: detalles de la vulnerabilidad con información del objetivo

- Riesgo: cómo se utiliza la vulnerabilidad para atacar el sistema objetivo

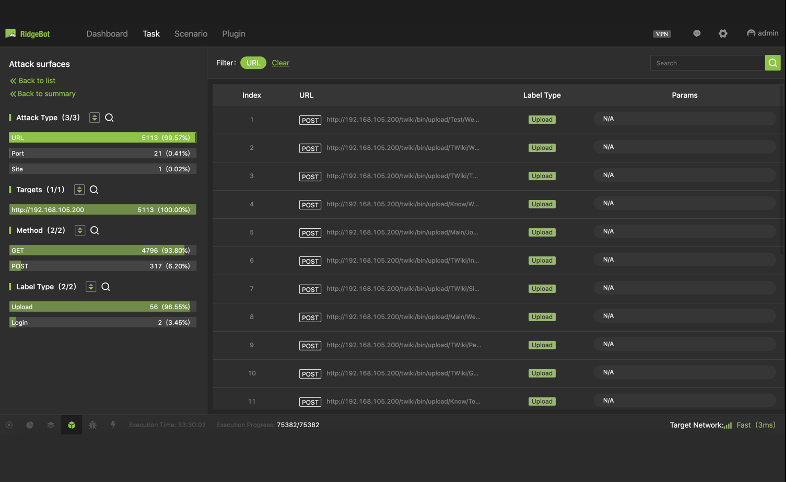

Autodescubrimiento de la Superficie de Ataque

Descubre la superficie de ataque de los objetivos e identifica los detalles del mecanismo de ataque en las siguientes categorías:

- URL: URL/Dominio/método

- Puerto: IP/App/Puerto/Servicio

- Correo Electrónico: dirección de correo electrónico

- Entradas de acceso al back-end: URL/Dominio/datos de entrada/método

- Entradas de carga de archivos: URL/Dominio/datos del puesto/método

- Dominio vecino: URL/Dominio/datos del post/método

- Entradas del front-end: URL/Dominio/datos del post/método

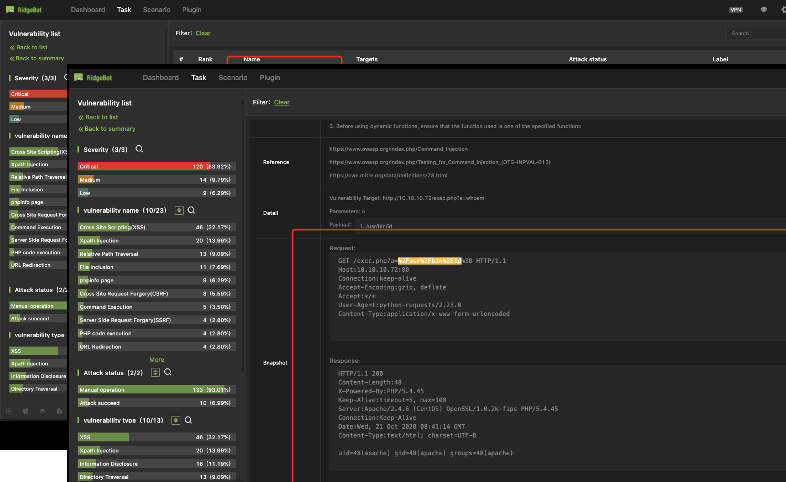

Detalles exhaustivos sobre la vulnerabilidad

Muestra los detalles de cada vulnerabilidad, incluyendo:

- Tipo de Vulnerabilidad

- Rango de Gravedad

- Puntuación CVSS/vector

- Descripción

- Solución

- Información de referencia.

- Detalles: carga útil, etc.

- Instantánea del ataque

Instantánea del ataque:

- para la solicitud HTTP sólo ahora, no es compatible con socket, TCP o UDP

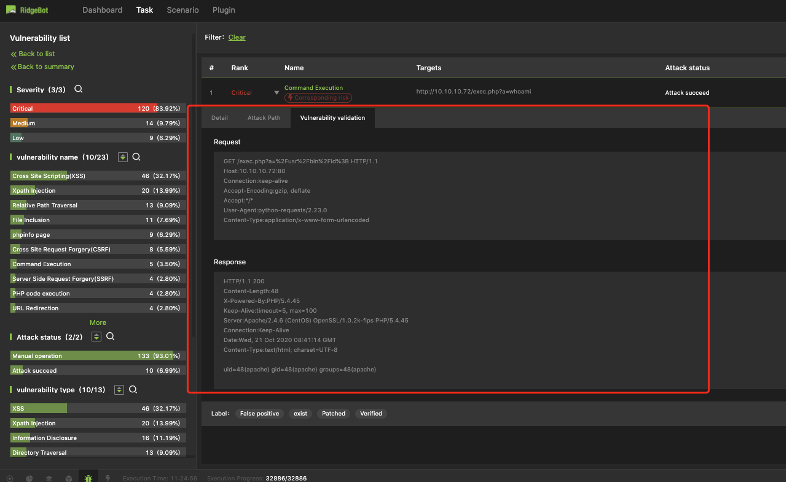

Immediate Web Application Vulnerability Validation

La validación de la vulnerabilidad consiste en explotar la vulnerabilidad para validar su existencia.

La recarga HTTP es un método de validación típico, su objetivo es recargar la petición HTTP y obtener el resultado aprovechando la vulnerabilidad.

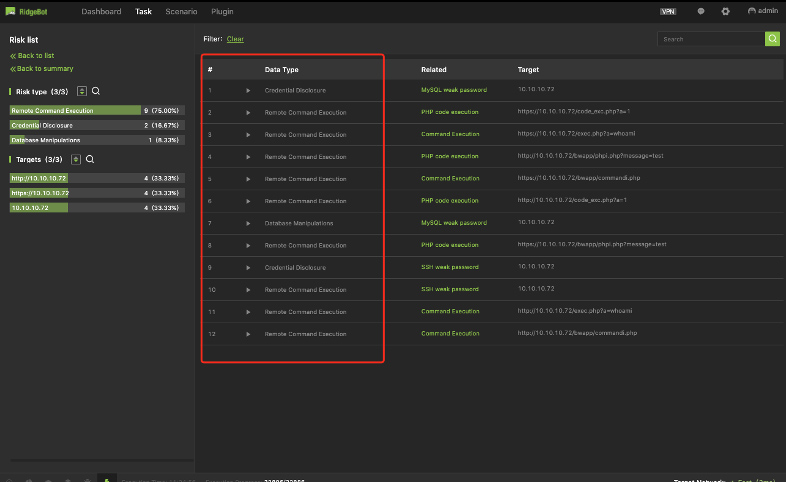

Detalles del Riesgo

El riesgo es el resultado de la explotación de una vulnerabilidad y se define como un exploit que realiza toda la cadena de muerte.

RidgeBot® 3.1 admite 4 tipos de riesgos:

- Ejecución Remota de Comandos

- Revelación de Credenciales

- Exposición de Información Sensible

- Manipulación de Bases de Datos

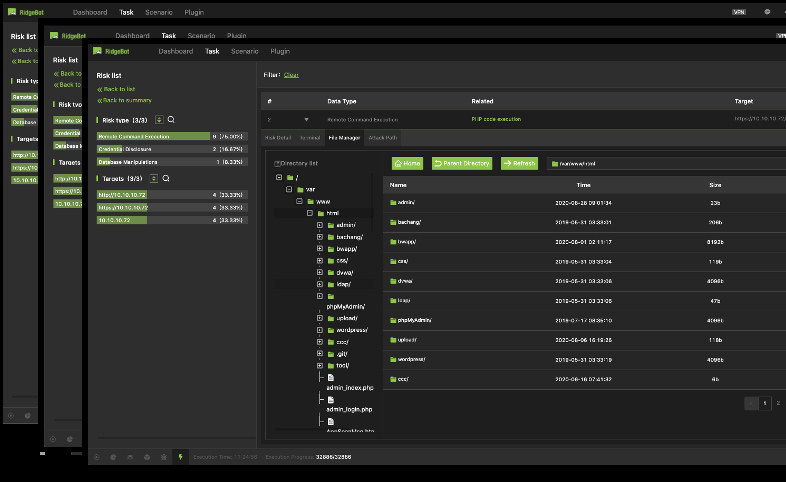

Detalles del Riesgo con Pruebas—Ejecución Remota de Comandos

Detalles del Riesgo de Ejecución Remota de Comandos

- Detalles de Riesgo: tipo de shell/ruta, usuario, sistema operativo, etc.

- Terminal: una máquina virtual para ejecutar el comando remoto

- Administrador de Archivos: el directorio de la carpeta de archivos en el sistema de destino

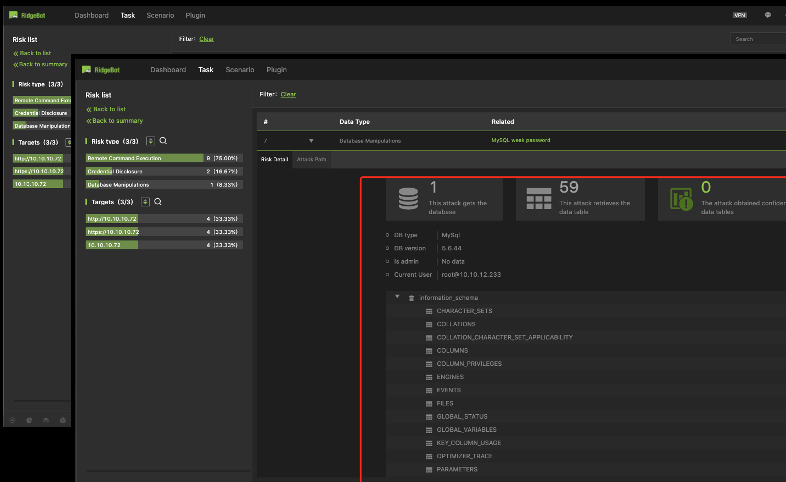

Detalles del Riesgo con Pruebas—Manipulación de Bases de Datos

Detalles del Riesgo de Manipulación de Bases de Datos

- Mostrar cómo se manipula la base de datos mediante la contraseña de la semana o la inyección SQL

- Puede recuperar y mostrar los detalles de la biblioteca y la tabla de la base de datos como resultado del riesgo

Ataques Avanzados: Explotación Conjunta e Iterativa

Explotar conjuntamente las vulnerabilidades para encontrar más riesgos

- Vulnerabilidad a + vulnerabilidad b

- Vulnerabilidad a + nueva superficie de ataque

- Vulnerabilidad a + otra información nueva (credenciales, escalada de privilegios)

El ataque/explotación iterativo

- Un resultado de vulnerabilidad o de riesgo descubierto en el paso anterior puede utilizarse de nuevo para seguir explotando el sistema.

- Por ejemplo, aprovechar la información de autenticación obtenida para otros ataques.

- Nota: La iteración es para un solo objetivo, no para el movimiento lateral

Configuración Dinámica de Tareas

Actualizar dinámicamente las tareas de ataque durante una prueba

- Añadir objetivo, superficie de ataque, vulnerabilidad, etc. durante el proceso de ataque

- El usuario puede añadir sus vulnerabilidades conocidas a las tareas iterativas para un propósito específico o para mejorar el resultado del ataque.

Experimenta una demostración en vivo

Descubre cómo RidgeBot o RidgeShield pueden respaldar a tus equipos de seguridad y tecnología de la información