Descripción general de la herramienta de pruebas de penetración automatizadas de RidgeBot

Eliminar vulnerabilidades de falsos positivos

Las pruebas de penetración juegan un papel importante en una organización Capacidad de identificar exposiciones, vulnerabilidades y debilidades en sus sistemas cibernéticos. defensas. Muchas organizaciones solo realizan pruebas anuales de forma individual o según las circunstancias. Rara vez realizan el proceso de prueba manual. con más frecuencia, Como ellas Por lo general, no tienen la tecnología, el tiempo ni los recursos para probar continuamente sus entornos.

Sin embargo, la penetración automatizada pruebaing permite a las organizaciones para cerrar el ventanas de oportunidad para hackers, por continuamente correrning pruebas cuando sea hay un cambio de red, dispositivo cambio de configuración, nueva versión de la aplicación, y asignación de nuevos grupos de usuarios.

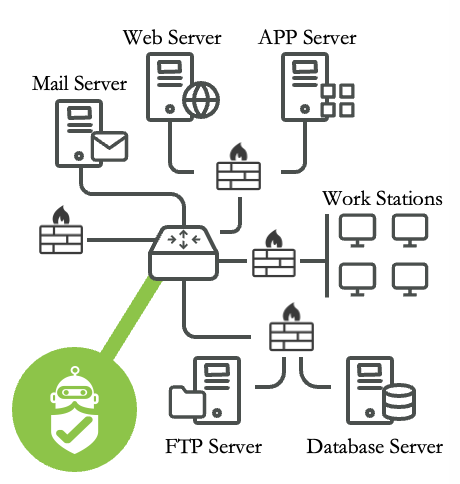

Ataque Interno

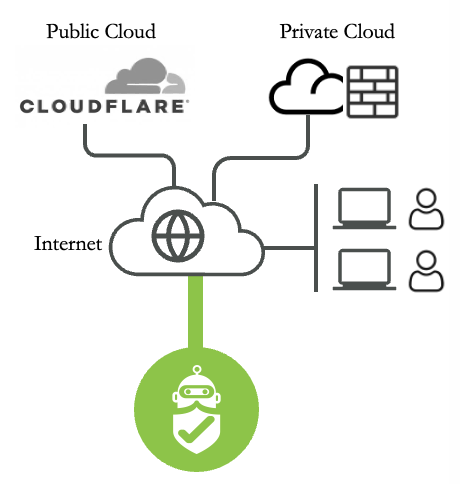

Ataque Externo

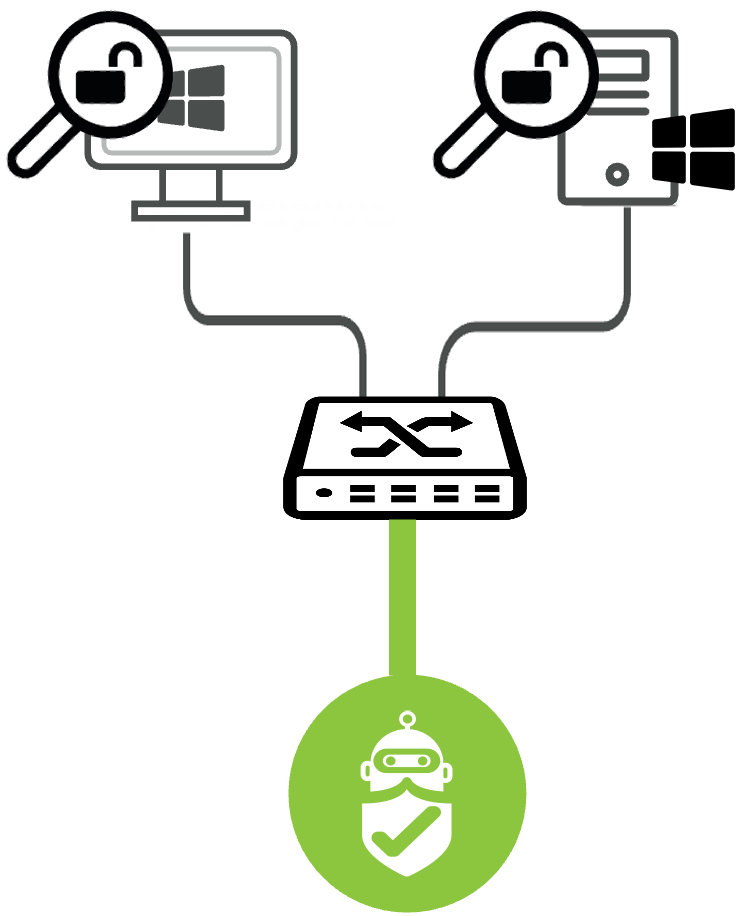

Penetración autenticada

Movimiento Lateral

Web API

Creado para entornos empresariales, funciona para empresas de cualquier tamaño

Seis características que diferencian a RidgeBot®

Huellas Digitales Inteligentes y Rastreo Web Inteligente

RidgeBot® rastrea o explora automáticamente la infraestructura de TI especificada para identificar y documentar un amplio tipo de activos y las superficies de ataque de esos activos

- 5600+ huellas del Sistema Operativo/11000+ huellas del servicio

- Tipos de Activos Soportados: IPs, Dominios, Hosts, OS, Apps, Sitios Web, Plugins, Red y Dispositivos IoT.

En esta fase se incluyen, entre otras, las siguientes tecnologías:

- Rastreo, fuerza bruta de URL, resolución de nombres de dominio, fuerza bruta de subdominios, extracción de dominios asociados, inspección de sitios vecinos, huella digital de la web, huella digital del host, huella digital del sistema, inspección de hosts activos, extracción de correo electrónico, descubrimiento de entradas de acceso

Soporta todos los principales frameworks web

- WordPress

- PHP/SQL

- VUE/React

- JavaScript

El modelo Experto de RidgeBrain y la Minería de Vulnerabilidad

Aprovechando los resultados del Perfil de Activos, RidgeBot® examinará los activos y superficies de ataque frente a su base de conocimientos de vulnerabilidades, descubriendo todas las posibles vulnerabilidades para explotar:

- Aplicaciones Web

- Servidores de Host/Base de Datos

- Credenciales Débiles

- Vulnerabilidades de Marcos de Trabajo de terceros

Durante el proceso de extracción de vulnerabilidades se utilizan las siguientes técnicas:

- Descubrimiento de debilidades: Identifica posibles puntos débiles en la superficie de ataque y verifica vulnerabilidades basadas en el sistema de toma de decisiones inteligentes, como los modelos expertos y el cerebro de RidgeBot®.

- Escaneo de vulnerabilidades: Accede y comprueba el sistema objetivo utilizando paquetes generados por una herramienta automática y la carga útil proporcionada por el componente de ataque, el motor vectorial, etc., y los resultados devueltos se comprueban para determinar si existen vulnerabilidades que puedan ser explotadas.

Autoexplotación

RidgeBot® cuenta con una amplia base de conocimientos. El cliente puede optar por elegir los exploits en función del objetivo y el objetivo de la prueba, o elegir realizar un escaneo completo y permitir que RidgeBot® realice la autoexplotación.

- Más de 2 mil Millones de Información Sobre Amenazas

- Más de 150.000 bases de datos de exploits

- Más de 6000 exploits POC incorporados

Durante el proceso de explotación de la vulnerabilidad se utilizan las siguientes técnicas:

- Ataque interno: Lanzar ataques desde el interior de la red de la empresa con el permiso del cliente, centrándose en explotar las vulnerabilidades descubiertas en la red y los sistemas locales.

- Ataque externo: Lanzar ataques desde fuera de las redes de la empresa hacia activos de acceso público, como los sitios web de las organizaciones, los archivos compartidos o los servicios alojados en la nube pública/CDN.

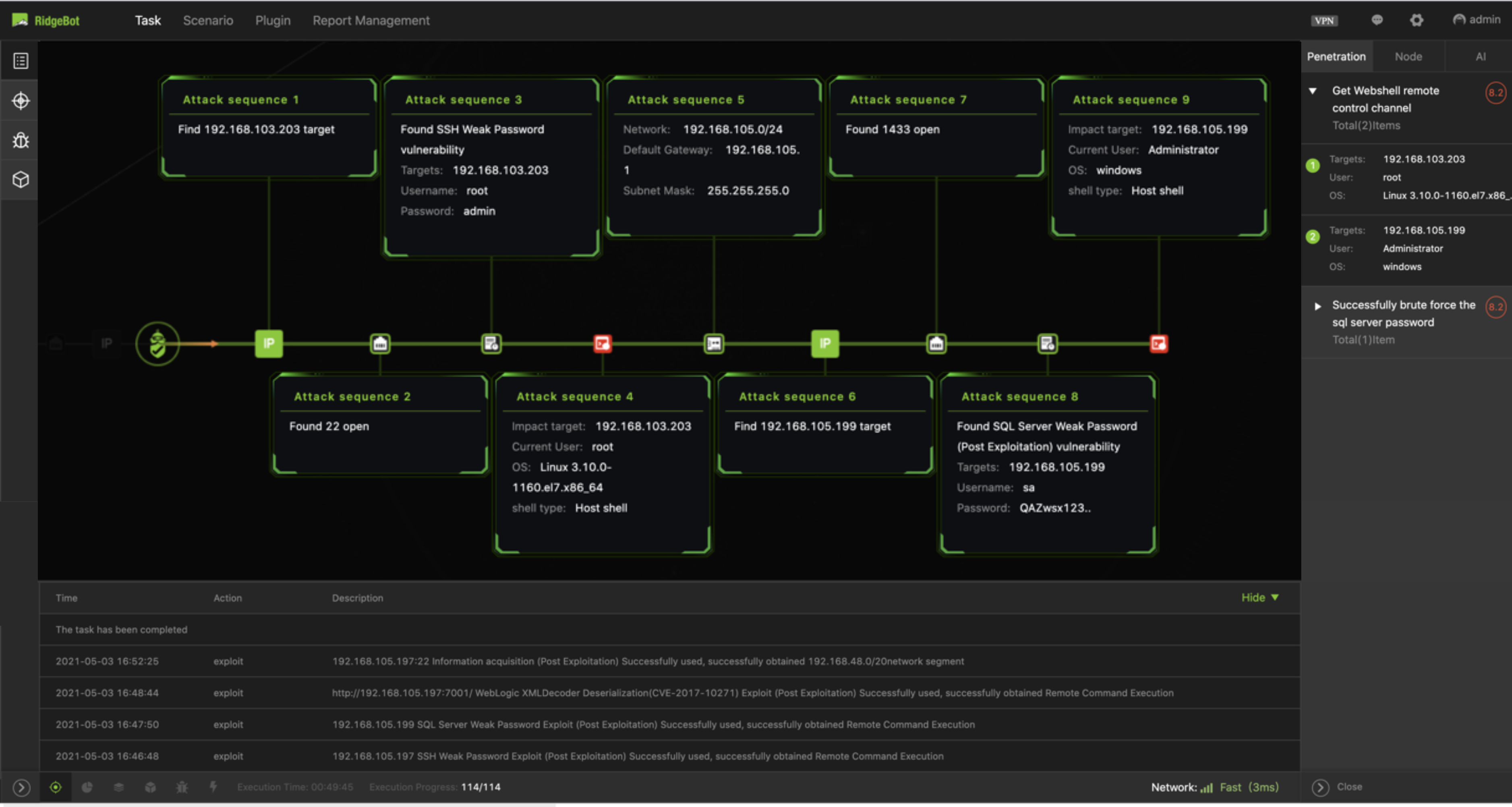

- Movimiento lateral: Después de obtener un permiso para el host objetivo, utilizar el host como un pivote para explotar aún más las vulnerabilidades y obtener acceso a otras partes del sistema.

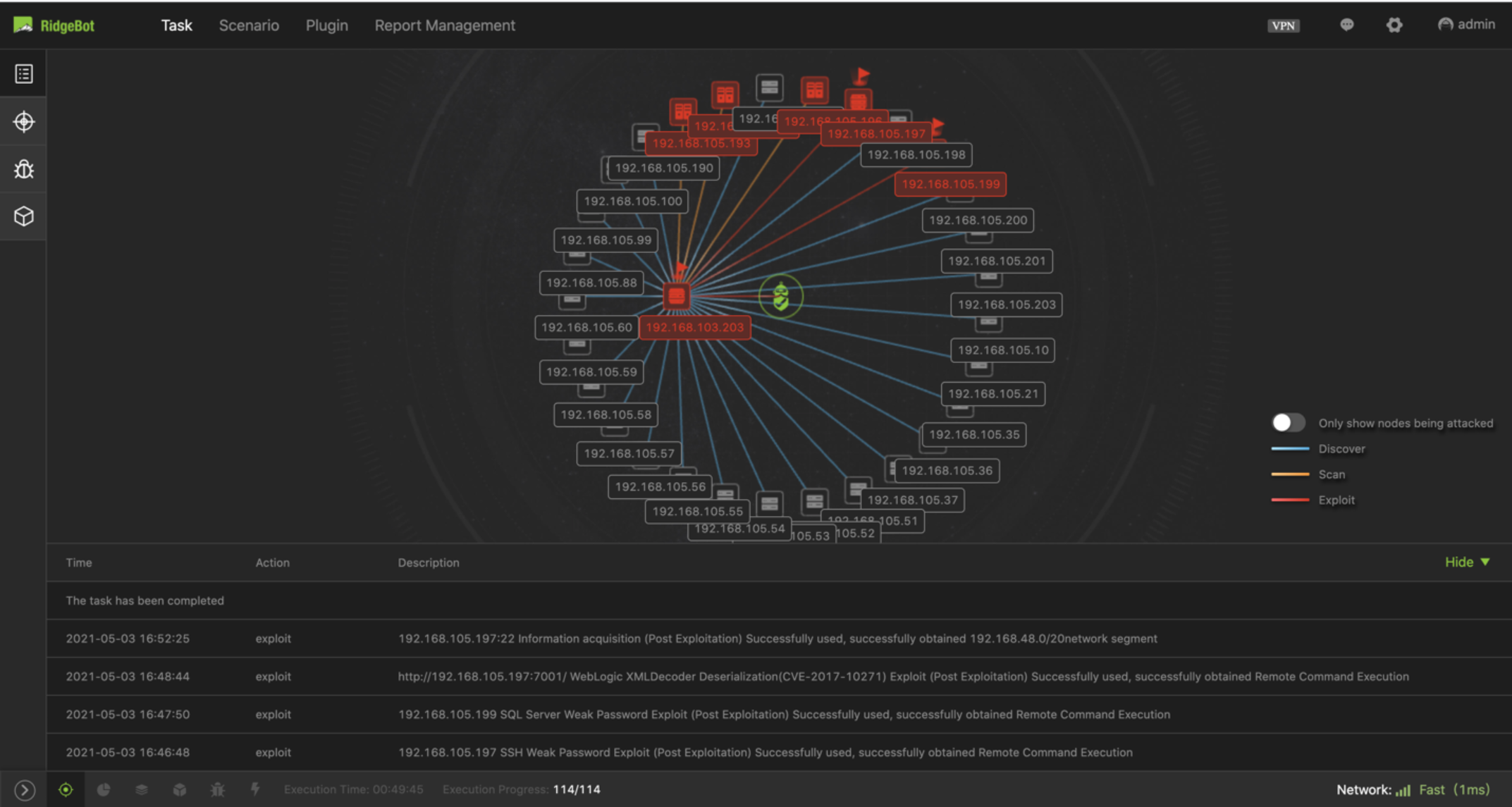

Visualización de Acciones de Ataques en Tiempo Real

Dibujo de Topología Automático

- Muestra las relaciones de los activos y las superficies de ataque

- Traza un mapa de las vulnerabilidades y los riesgos

Visibilidad total de la ruta de ataque

- Rastrear el origen del ataque y mostrar los detalles del mismo

Mostrar las acciones en tiempo real en el cuadro de mandos

- Descubrir

- Explorar

- Explotar

Evaluación Basada en el Riesgo

Puntuación de salud: Clasifique y corrija las vulnerabilidades basándose en la evaluación de riesgos

- Clasificación detallada y específica de las vulnerabilidades más dañinas

- Visualización de la cadena de muerte

- Puntuación global de salud basada en la evaluación ponderada

Visualización de la cadena de explotación: Un Riesgo se define como “Un exploit con una kill-chain completada”

- Los intentos de explotación lanzados hacia cada vulnerabilidad explotable, sólo se documentarán en el informe final aquellos que logren la cadena de explotación completa.

- Cuatro tipos de riesgos mostrados en el informe final

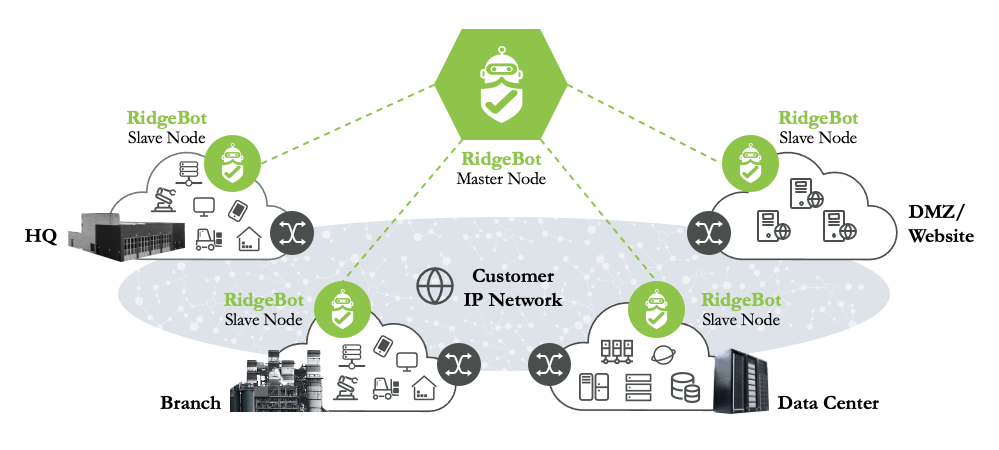

Arquitectura Distribuida para Infraestructuras a Gran Escala

Recomendación: Un Nodo Esclavo de RidgeBot® por cada 500 sistemas objetivo (o por cada subred).

- Huellas Digitales Inteligentes y Rastreo Web Inteligente

- El modelo Experto de RidgeBrain y la Minería de Vulnerabilidad

- Autoexplotación

- Visualización de Acciones de Ataques en Tiempo Real

- Evaluación Basada en el Riesgo

- Arquitectura Distribuida para Infraestructuras a Gran Escala

RidgeBot® rastrea o explora automáticamente la infraestructura de TI especificada para identificar y documentar un amplio tipo de activos y las superficies de ataque de esos activos

- 5600+ huellas del Sistema Operativo/11000+ huellas del servicio

- Tipos de Activos Soportados: IPs, Dominios, Hosts, OS, Apps, Sitios Web, Plugins, Red y Dispositivos IoT.

En esta fase se incluyen, entre otras, las siguientes tecnologías:

- Rastreo, fuerza bruta de URL, resolución de nombres de dominio, fuerza bruta de subdominios, extracción de dominios asociados, inspección de sitios vecinos, huella digital de la web, huella digital del host, huella digital del sistema, inspección de hosts activos, extracción de correo electrónico, descubrimiento de entradas de acceso

Soporta todos los principales frameworks web

- WordPress

- PHP/SQL

- VUE/React

- JavaScript

Aprovechando los resultados del Perfil de Activos, RidgeBot® examinará los activos y superficies de ataque frente a su base de conocimientos de vulnerabilidades, descubriendo todas las posibles vulnerabilidades para explotar:

- Aplicaciones Web

- Servidores de Host/Base de Datos

- Credenciales Débiles

- Vulnerabilidades de Marcos de Trabajo de terceros

Durante el proceso de extracción de vulnerabilidades se utilizan las siguientes técnicas:

- Descubrimiento de debilidades: Identifica posibles puntos débiles en la superficie de ataque y verifica vulnerabilidades basadas en el sistema de toma de decisiones inteligentes, como los modelos expertos y el cerebro de RidgeBot®.

- Escaneo de vulnerabilidades: Accede y comprueba el sistema objetivo utilizando paquetes generados por una herramienta automática y la carga útil proporcionada por el componente de ataque, el motor vectorial, etc., y los resultados devueltos se comprueban para determinar si existen vulnerabilidades que puedan ser explotadas.

RidgeBot® cuenta con una amplia base de conocimientos. El cliente puede optar por elegir los exploits en función del objetivo y el objetivo de la prueba, o elegir realizar un escaneo completo y permitir que RidgeBot® realice la autoexplotación.

- Más de 2 mil Millones de Información Sobre Amenazas

- Más de 150.000 bases de datos de exploits

- Más de 6000 exploits POC incorporados

Durante el proceso de explotación de la vulnerabilidad se utilizan las siguientes técnicas:

- Ataque interno: Lanzar ataques desde el interior de la red de la empresa con el permiso del cliente, centrándose en explotar las vulnerabilidades descubiertas en la red y los sistemas locales.

- Ataque externo: Lanzar ataques desde fuera de las redes de la empresa hacia activos de acceso público, como los sitios web de las organizaciones, los archivos compartidos o los servicios alojados en la nube pública/CDN.

- Movimiento lateral: Después de obtener un permiso para el host objetivo, utilizar el host como un pivote para explotar aún más las vulnerabilidades y obtener acceso a otras partes del sistema.

Dibujo de Topología Automático

- Muestra las relaciones de los activos y las superficies de ataque

- Traza un mapa de las vulnerabilidades y los riesgos

Visibilidad total de la ruta de ataque

- Rastrear el origen del ataque y mostrar los detalles del mismo

Mostrar las acciones en tiempo real en el cuadro de mandos

- Descubrir

- Explorar

- Explotar

Puntuación de salud: Clasifique y corrija las vulnerabilidades basándose en la evaluación de riesgos

- Clasificación detallada y específica de las vulnerabilidades más dañinas

- Visualización de la cadena de muerte

- Puntuación global de salud basada en la evaluación ponderada

Visualización de la cadena de explotación: Un Riesgo se define como “Un exploit con una kill-chain completada”

- Los intentos de explotación lanzados hacia cada vulnerabilidad explotable, sólo se documentarán en el informe final aquellos que logren la cadena de explotación completa.

- Cuatro tipos de riesgos mostrados en el informe final

Recomendación: Un Nodo Esclavo de RidgeBot® por cada 500 sistemas objetivo (o por cada subred).

Con RidgeBot® las empresas obtienen la perspectiva de un atacante antes que los piratas informáticos reales.

Mientras que los escáneres de vulnerabilidades básicos y las herramientas de explotación de un solo paso dejan brechas críticas, RidgeBot® va más allá: imita el comportamiento real de los atacantes con validación posterior a la explotación. Esta capacidad refuerza su posición como la plataforma de gestión de vulnerabilidades basada en riesgos más avanzada disponible.

Cómo RidgeBot® Funciona Como un Atacante Real

- Escala privilegios y despliega un Botlet liviano en los sistemas comprometidos.

- Actúa como un punto de pivote interno, explorando más a fondo segmentos de clase C o incluso atravesando redes (si se comprometen sistemas con doble NIC).

Por Qué las Organizaciones Necesitan Esta Capacidad

- Descubra riesgos ocultos: valide rutas de movimiento lateral en lo profundo de las redes.

- Anticípese a los APT y al ransomware: pruebe las defensas frente a cadenas de ataque del mundo real.

- Controle el alcance de las pruebas: ajuste la profundidad de la post-explotación según las políticas de seguridad.

Figura 1. Esta vista de nodo muestra que RidgeBot® está haciendo un movimiento lateral desde el segmento de red 103 al 105.

Figura 2. Las secuencias de ataque ilustran las acciones de la cadena de ataque de RidgeBot®

Solicite una Demostración de RidgeBot®

Conozca de primera mano cómo RidgeBot® puede realizar el movimiento lateral.

Cuatro formas de aprender acerca de RidgeBot®

Recursos útiles

View a sample RidgeBot business risk-based security report.

Registro

Por favor, completa el formulario para ver la demostración grabada de RidgeBot®.